ПРОБЛЕМА:

Для подписания и проверки подписи запросов авторизации и полезной нагрузки необходимо использовать отдельные файлы открытых и закрытых ключей. Однако, путём экспорта из локального хранилища сертификатов, можно получить контейнер формата PKCS #12 (файл .pfx) содержащий одновременно и открытый и закрытый ключ.

РЕШЕНИЕ:

Следуя предложенному ниже алгоритму экспортировать ключи в pfx-контейнер, извлечь открытый и закрытый ключи из контейнера и отключить парольную фразу закрытого ключа.

¶ Экспорт сертификата в pfx-контейнер

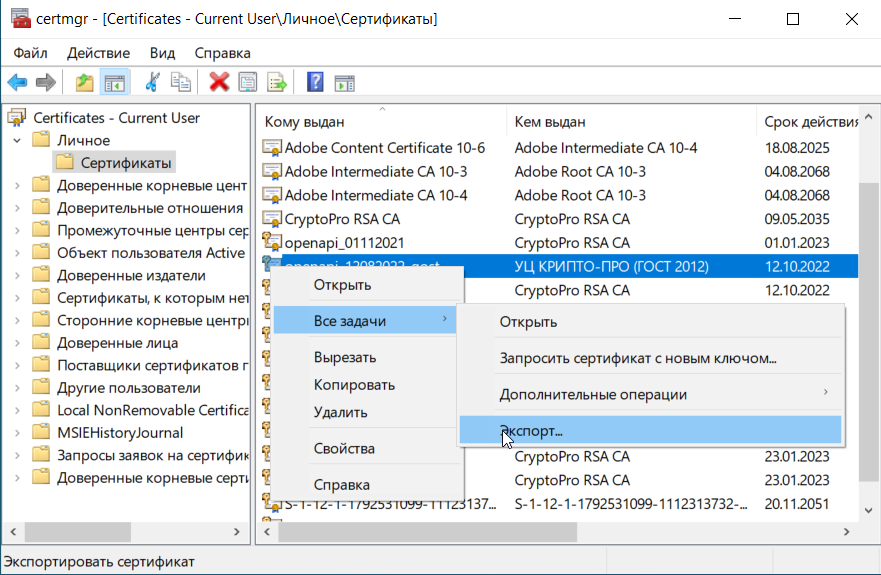

- В Менеджере сертификатов щёлкните нужный сертификат правой кнопкой мыши. Выберите Все задачи - Экспорт

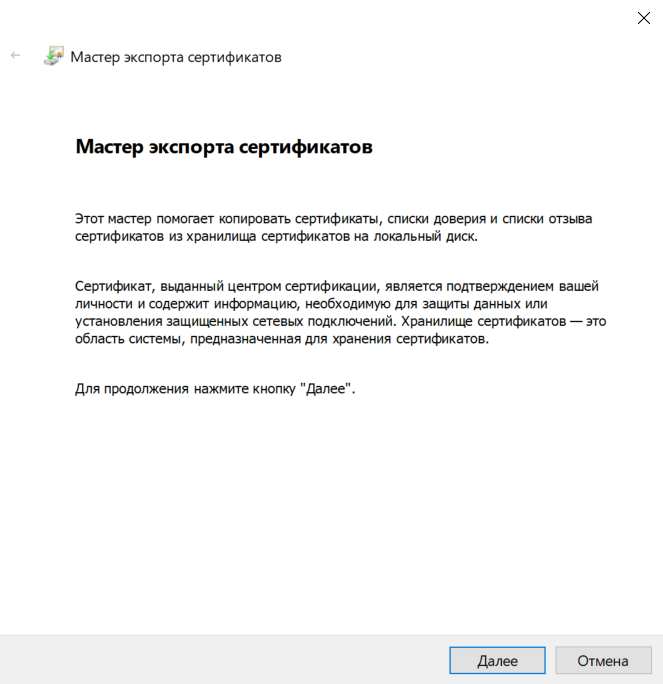

- Нажмите Далее

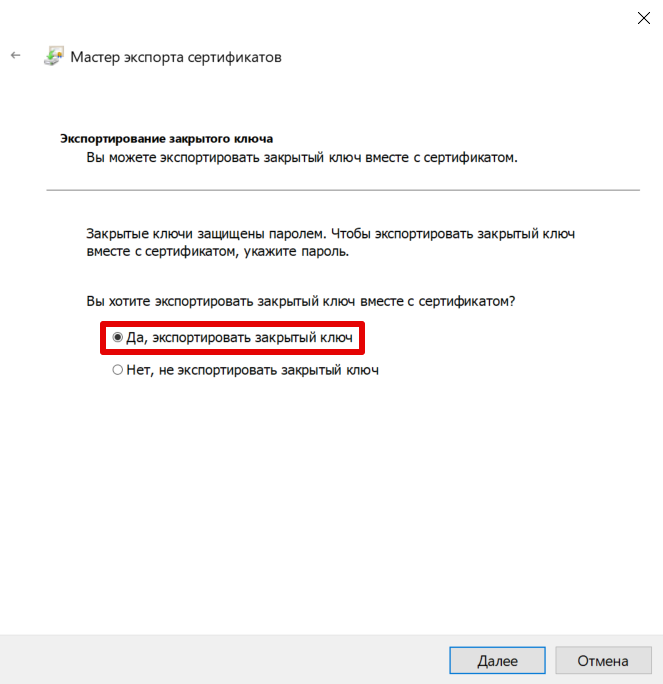

- Выберите Да, экспортировать закрытый ключ и нажмите Далее

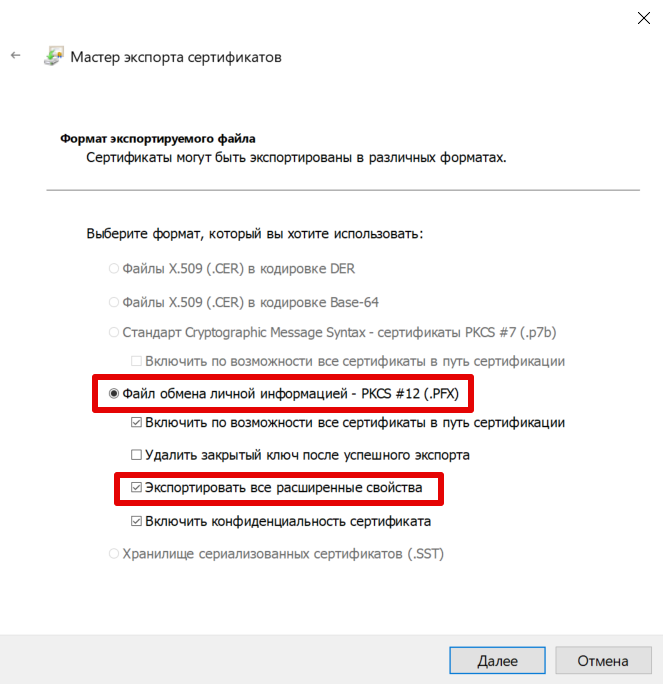

- Выберите Файл обмена личной информацией - PKCS #12 (.PFX), отметьте чек-бокс Экспортировать все расширенные свойства и нажмите Далее

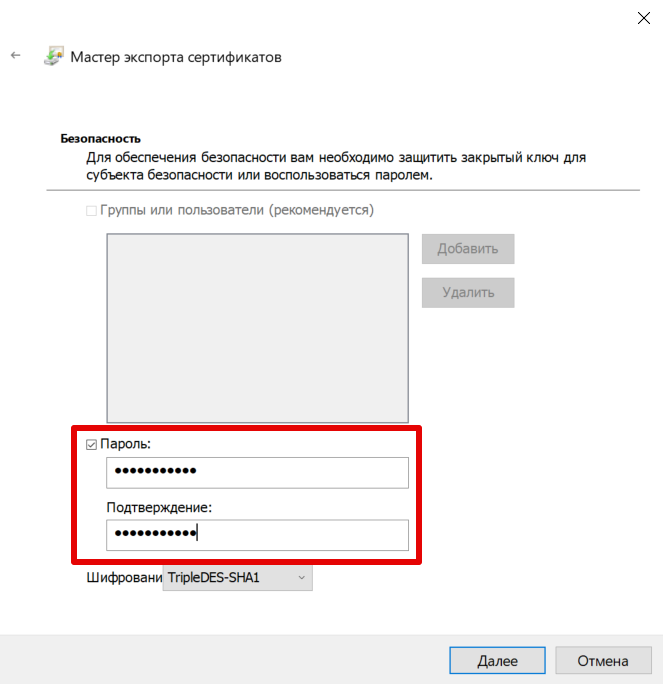

- Отметьте чек-бокс Пароль, введите дважды пароль для защиты закрытого ключа и нажмите Далее

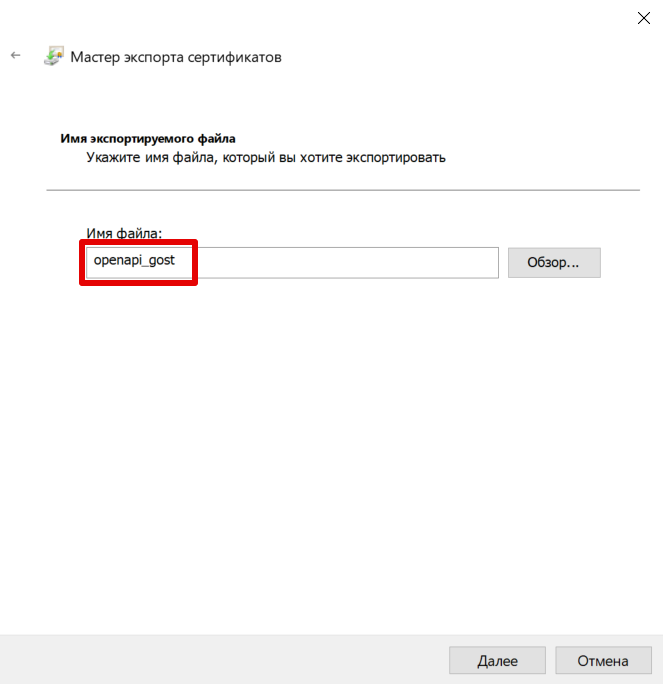

- Введите имя файла для экспорта. Нажав Обзор можно выбрать место сохранения файла. Нажмите Далее

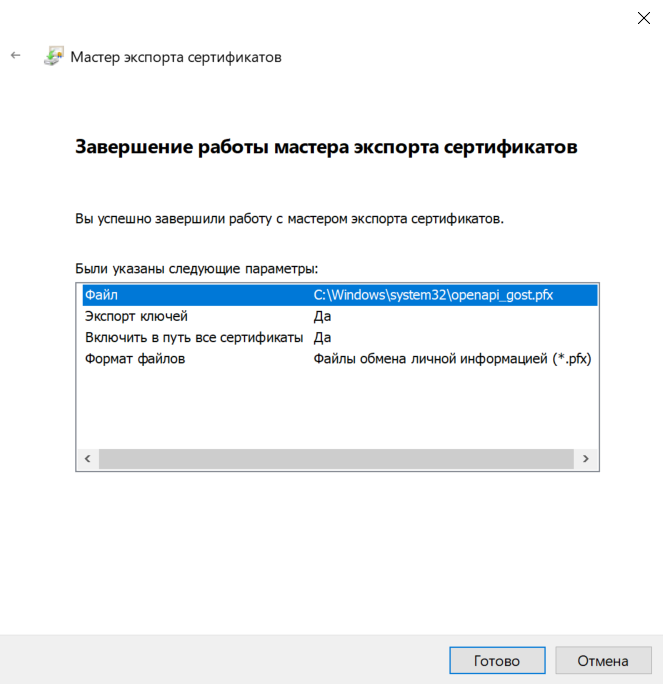

- Нажмите Готово для завершения экспорта

Для выполнения следующих шагов требуется утилита openssl. В Linux и MacOS она присутствует по умолчанию. В ОС Windows можно использовать WSL, либо установить Git для Windows. Openssl будет доступна в терминале Git Bash.

¶ Извлечение открытого ключа

openssl pkcs12 -in file_name.pfx -clcerts -nokeys -out file_name.pem

¶ Извлечение закрытого ключа, защищенного парольной фразой

openssl pkcs12 -in file_name.pfx -nocerts -out file_name.private.key

¶ Отключение парольной фразы закрытого ключа

openssl rsa -in file_name.private.key -out file_name.key

file_name.pem - открытый ключ;

file_name.private.key - закрытый ключ, защищенный парольной фразой

file_name.key - закрытый ключ, без парольной фразы

Для ускорения процесса извлечения ключей можно использовать скрипт примерно следующего содержания (при запуске скрипта в качестве параметра передаётся имя файла .pfx):

#!/bin/bash

openssl pkcs12 -in $1.pfx -clcerts -nokeys -out $1.pem

openssl pkcs12 -in $1.pfx -nocerts -out $1.private.key

openssl rsa -in $1.private.key -out $1.key

rm -f $1.private.key

openssl x509 -noout -serial -in $1.pem